Перенаправление запросов (проброс портов) на mikrotik

Содержание:

- Как открыть порты на роутере самостоятельно

- Как настроить маршрутизатор

- Перенаправление портов Mikrotik

- Ручная переадресация портов на роутере TP-Link и Asus.

- Почему необходимо пробрасывать порты для доступа к внутренним ресурсам из интернета?

- Настройка проброса

- Destination NAT

- Что такое перенаправление портов?

- Особенности

- Как проверить порты на роутере

Как открыть порты на роутере самостоятельно

Как уже говорилось выше, в заводских настройках любого роутера нет никаких настроек портов и все исходящие запросы блокируются. Чтобы открыть порт (один или несколько), нужно через веб-интерфейс маршрутизатора произвести нужные настройки.

Следует отметить, что открытие того или иного порта настраивается не для маршрутизатора, а для клиента (компьютера), который к роутеру подключён. Если в вашей домашней сети пятеро пользователей, которым нужно открыть порт №20 (к примеру), в соответствующем разделе веб-интерфейса надо будет внести пять записей с настройками, отдельно для каждого компьютера.

Для TP-Link

На роутерах семейства TP-Link открыть и настроить порт, можно при помощи простой пошаговой инструкции.

- Откройте интернет-браузер, в строке адреса введите сетевой адрес роутера. Выше в статье рассматривалось, как этот адрес узнать.

- Введите логин и пароль пользователя. По умолчанию парольная пара — admin/admin.

-

Откроется веб-интерфейс роутера, меню управления в нём находится в левой колонке.

-

Откройте Переадресация->Виртуальные серверы, затем нажмите кнопку «Добавить….», чтобы вызвать диалог добавления и настройки нового порта.

-

Введите номер порта, который нужно добавить в поле «Порт сервиса». В поле IP-адрес вводится адрес компьютера, который должен получить к порту доступ. Поле «Протокол» определяет типа данных, которыми будет обмениваться порт: TCP, UDP или ALL. Поле «Статус» выставляете в «Включено», чтобы порт стал активным.

- Кнопкой «Сохранить» применяете изменения.

Порт не открывается — что делать?

Возможность открыть тот или иной порт зависит также от политики интернет-провайдера, услуг, доступных в рамках вашего тарифного плана, а также инфраструктуры сети. Особенно это касается абонентов, живущих в многоквартирных домах. С целью снижения расходов на прокладку сети в рамках дома/подъезда, провайдер устанавливает в них недорогие маршрутизаторы, а чтобы такие устройства могли стабильно работать с большим количеством подключённых пользователей — существенно ограничивает возможности.

Наивно ожидать от такого «железа» приличного быстродействия

В частности — блокируются порты, используемые торрент-трекерами, IP-адреса выделяются «серые» (из адресного пространства внутридомового маршрутизатора). Таким образом, чтобы настроить проброс портов, пользователю нужно настроить не свой, домашний роутер, а внутриподъездный, что на практике — неосуществимо.

Решением проблемы будет переход на более дорогой тарифный план, где ограничений не будет либо подключение услуги постоянного (статического) IP-адреса, что сделает возможным конфигурирование портов с домашнего маршрутизатора.

Убедитесь также, что установленные на клиентских компьютерах программы-брандмауэры или антивирусные пакеты, которые защищают интернет-соединение в реальном времени не блокируют обращение к портам извне.

Как поменять или добавить порт в роутер

Все изменения в конфигурации портов вносятся через веб-интерфейс роутера. Возможно также конфигурировать роутер через Telnet, но умеющий такое делать пользователь эту статью читать не станет. Рассмотрим добавление порта на примере веб-интерфейса роутера семейства TP-Link.

- Откройте интернет-браузер, в строке адреса введите сетевой адрес роутера.

- Введите логин и пароль пользователя. По умолчанию парольная пара — admin/admin.

- Откроется веб-интерфейс роутера, меню управления в нём находится в левой колонке.

-

Откройте Переадресация->Виртуальные серверы. Откроется окно со списком уже открытых портов. Возле каждого элемента есть кнопки «изменить» и «удалить», с помощью которых можно либо изменить конфигурацию добавленного порта, либо удалить его из списка.

- Нажатием кнопки «Добавить новый» откроется уже рассмотренный выше диалог добавления порта. После ввода информации и подтверждения порт добавится к списку уже имеющихся.

Как настроить маршрутизатор

Выделим два способа настройки роутера:

автоматический через UPnP (Universal Plug and Play).

Это способ подходит, если Вы не хотите разбираться в тонкостях пробросов портов.

Некоторые Wi-Fi роутеры оснащены функцией открытия портов в автоматическом режиме. Если пользователь обзавелся именно таким оборудованием, ему нужно включить эту функцию на двух устройствах: на маршрутизаторе и на видеорегистраторе. Данная функция особенно станет полезной в том случае, если владелец компании не знает данные аутентификации. Если такой функции нет, или она не срабатывает, придется делать Factory Reset.

Перед выполнением подобных действий нужно убедиться в том, что на руках наличествуют настройки от поставщика трафика. В ином случае возникнут проблемы с дальнейшим подключением к сети Интернет.

Что, если настройки маршрутизатора и регистратора уже на руках? В этом случае можно незамедлительно воспользоваться функцией UPnP. С её помощью осуществляется достаточно быстрый по времени проброс портов. Выполнить перенаправление портов вручную крайне сложно, особенно для новичка. А тем более, если пользователь добавил новые порты, которые могут конфликтовать между собой.

ручной.

Проброс портов следует прописывать в меню «Виртуальные серверы». Его можно найти в настройках роутера.

Тонкости выполнения проброса портов для удалённого видеонаблюдения

Новичку важно знать о некоторых нюансах в этом вопросе. Соблюдая некоторые рекомендации и подсказки, у пользователя не должно возникнуть проблем с настройками оборудования

Итак, что нужно знать владельцу системы?

- HTTP порт Wi-Fi роутера и регистратора имеет один порт по умолчанию – 80-й. Чтобы избежать конфликта между портами, нужно изменить порт видеорегистратора на 88-й. Это значит, что пользователю нужно сделать проброс 88-го порта на маршрутизаторе.

- Пользователь может задать одинаковый или разные внешний начальный и внутренний начальный порты. Представим ситуацию, когда пользователь задал другой внешний порт. В этом случае подключение к устройствам (к видеокамере или видеорегистратору) нужно выполнять через заданный порт. Программа CSM выполнит нужное подключение. Данный софт должен наличествовать в комплекте (при покупке регистратора).

- Важная рекомендация: пользователю НЕ ТРЕБУЕТСЯ задавать внешний конечный порт.

- Если возникает неразбериха по поводу указания внутреннего IP-адреса, то потребуется ввести адрес того устройства, к которому требуется подключиться в удалённом режиме. Не стоит забывать о том, что подобное подключение доступно не только для регистратора, но и для другого оборудования: компьютер, принтер, сетевой накопитель.

- Чтобы подключиться через веб-обозреватель, потребуется порт 80; Через программу CSM – порт 37777 и 37778; Через смартфон – порт 34567. Для видеорегистратора устаревшей модели скорее всего подойдет значение 554 или 654.

Настройка на примере TP-link

В зависимости от производителя маршрутизатора проброс портов может отличаться, однако в целом принцип настройки одинаковый.

Рассмотрим на примере TP-Link.

- Открываем браузер, вводим IP-адрес маршрутизатора,вводим данные аутентификации (логин и пароль).

- В веб-интерфейсе слева нажимаем Перенаправление — Виртуальные сервера — Добавить.

- Добавляем виртуальный сервер. Указываем IP-адрес, порт, протокол указываем все и состояние включено.

Заключение

В данной статье мы разобрали все тонкости процесса перенаправления портов. Если у пользователя нет возможности или желания покупать регистратор и выполнять трудоёмкую процедуру, он может воспользоваться облачным сервисом для удалённого видеонаблюдения.

Перенаправление портов Mikrotik

Все настройки по прокидыванию портов делаются в разделе IP -> Firewall -> Nat. Ниже опишу все параметры и на примере пробросим RDP 3389 на сервер или компьютер.

Стрелочками показано в какой раздел заходить, нажимаем + и создадим новое правило NAT. Итак:

- Chain – здесь выбираем что будем заменять в ip пакете (то есть адрес отправителя или получателя). Для нашего примера с RDP выбираем dstnat.

- Src. Address – можем указать тут конкретный ip с которого нужно осуществлять проброс порта (то есть если здесь указать 2.45.34.77, то при работающем правиле проброс будет работать только при подключении с этого адреса). Нам этого не надо поэтому оставляем пустым.

- Dst. Address – здесь указываем белый ip нашего роутера к которому будет подключаться по RDP а он в свою очередь будет натить на сервер. (Здесь имеет смыслю указывать ip если у вас несколько белых адресов на интерфейсе.) В нашем случае оставляем пустым.

- Protocol – выбираем какой протокол будем пробрасывать (RDP работает по TCP протоколу и порту 3389). Очевидно, выбираем

- Src. Port – Порт с которого будет подключения. Оставляем пустым, для нашего примера он не нужен.

- Dst. Port – вот здесь указываем 3389 как писалось выше.

- Any. Port – бываю случае порты src и dst одинаковые его можно вписать сюда, или когда нужно пробросить все TCP. (оставляем пустым)

- In. Interface – входящий интерфейс микротика, указываем тот на котором висит белый ip. У меня этот.

- Out. Interface – исходящий интерфейс, тут можно указать тот который смотрит в вашу локальную сеть а можно и ничего не указывать, тогда mikrotik сам выберет его по адресу подсети.

- In. Interface list – тут указывается интерфейс лист. То есть, если у вас 2 и более каналов в интернет, их можно все объединить в interface list и указать тут. Тогда не надо будет для каждого провайдера делать правило проброса RDP.

- Out. Interface List – тоже самое что и 10 пункт только исходящий.

Остальные пункты с 12 по 16 вам сейчас не нужны, они используются для более сложных схем, таких как маркировка трафика и отправка его в конкретную таблицу маршрутизации и тд.

Теперь переходим на вкладку Action на которой мы скажем роутеру что делать с полученным пакетом и куда его отправлять.

Здесь настраиваем так:

- Action – действие которое mikrotik должен произвести, выбираем dst-nat, так как нам надо запрос приходящий на белый ip с портом 3389 перенаправить на адрес из серой сети.

- Галочка Log будет писать все nat трансляции в лог файл – этого делать не стоит.

- Log Prefix – будет добавлять в лог в начало строки произвольные символы которые тут напишете.

- To Addresses – люда вписываем ip сервера (серый) на который нужно настроить перенаправление портов на mikrotik.

- To Ports – ну и TCP порт на который пересылать.

Вот так просто настраивается проброс портов на mikrotik, дальше приведу еще несколько примеров для различных сервисов.

Ручная переадресация портов на роутере TP-Link и Asus.

Для начала нужно определиться с номером порта, который мы хотим открыть. Например, мы хотим сделать проброс портов для торрента. Идем в настройки программы по уже знакомому пути и смотрим в строку «Порт входящих соединений». Запишите номер из окна для генерации и снимите все галочки кроме пункта «В исключения брандмауэра». Не забудьте применить сделанные изменения.

Теперь нужно узнать MAC-адрес своего устройства. В нашем случае это компьютер и его физический адрес нам понадобиться позже. Нажмите кнопку «Пуск» — «Панель управления» — «Центр управления сетями и общим доступом» — «Подключение по локальной сети» и нажмите кнопку «Сведения…». В поле «Физический адрес» вы увидите MAC-адрес своего компьютера.

Теперь зайдите в интерфейс маршрутизатора. Здесь первым делом, нам нужно для своего компьютера задать статический IP-адрес. Далее путь для каждого сетевого устройства свой.

TP-Link. В правом меню найдите «Привязка IP- и MAC-адресов» и перейдите на вкладку «Таблица ARP». Здесь отображены все устройства, которые подключены к нашей сети, а в столбце «Состояние» показан статус привязки (несвязанно). Поскольку мы уже знаем MAC-адрес компьютера, то в строке с физическим адресом видим присвоенный ему IP сервером DHCP. Его мы впишем на следующей вкладке.

Поднимитесь на вкладку выше с названием «Параметры привязки» и активируйте «Связывание ARP» и нажмите «Сохранить». Далее следует нажать кнопку «Добавить новую…» и задать параметры необходимые настройки. В новом окне нужно прописать физический адрес компьютера (MAC), присвоенный ему IP и нажать кнопку «Сохранить».

Теперь MAC- и IP- адреса связаны между собой для персонального компьютера. Об этом также свидетельствует вкладка «Таблица ARP». Если у Вас много устройств в сети и вы желаете им всем задать статический IP, то можно в «Таблице ARP» нажать кнопку «Связать все» предварительно активировав «Связывание ARP».

Осталось задать параметры для проброса портов. Зайдите в «Переадресация» (Forwarding) на вкладку «Виртуальные серверы» (Virtual Servers) и нажмите кнопку «Добавить новую» (Add New…). Теперь прописываем известные нам параметры. В поле «Порт сервиса» (Service Port) и «Внутренний порт» (Internal Port) указываем порт торрент-клиента, а в «IP-адрес» присвоенный IP компьютеру. В выпадающем списке «Протокол» (Protocol) выбираем «Все» (All) и в поле «Состояние» (Status) ставим «Включено» и нажимаем «Сохранить».

После этого для компьютера будет зарезервирован прописанный нами порт и P2P клиент сможет обмениваться входящими и исходящими пакетами.

О принципе по которому работает роутер можно узнать здесь.

Asus. Нажмите в боковом меню «Локальная сеть» и перейдите на вкладку «DHCP-сервер». В самом низу страницы активируйте пункт «Включить назначения вручную». Ниже есть поле «Список присвоенных вручную IP-адресов в обход DHCP». Вот он то нам и нужен. В выпадающем списке поля «MAC-адрес» нужно выбрать физический адрес компьютера, который мы узнали заранее. Поскольку у меня включен DHCP, то в поле «IP-адрес» автоматически подставился текущий IP компьютера.

Осталось кликнуть по кружку «Добавить/Удалить» и нажать кнопку «Применить». Роутер перезагрузится и после каждого подключения к сети, компьютер будет иметь один и тот же IP-адрес.

Теперь в административной панели в боковом меню кликните по «Интернет» и перейдите на вкладку «Переадресация портов». В строке «Включить переадресацию портов» переставьте точку в положение «Да». Далее нужно опуститься в блок «Список переадресованных портов» и в поле «Имя службы» указать uTorrent, поскольку мы открываем порт для этой программы. В строке «Диапазон портов» указываем номер порта P2P клиента, который мы узнали заранее.

В поле «Локальный IP-адрес» выбираем статический IP-адрес компьютера, который мы только что привязали и в строке «Локальный порт» снова указываем порт Torrent-клиента. В выпадающем списке «Протокол» выбираем BOTH (оба протокола). Осталось кликнуть по кружку «Добавить» и кнопку «Применить». После презегрузки порт будет открыт для раздачи и закачки файлов из интернета от программы uTorrent.

Теперь вы имеете представление о том, как настроить проброс портов на роутере TP-Link и Asus. Безусловно автоматический способ намного удобнее, чем ручной и многие люди используют функцию UPnP, но правильнее задавать все настройки в ручную. Однако, это дело каждого и вы вольны выбрать способ, который вам ближе.

Если возникнут какие-то проблемы, то вы всегда можете сбросить установки роутера до заводских и настроить его заново. Если у Вас есть желание дополнить статью, то милости просим в комментарии. Пока!

Почему необходимо пробрасывать порты для доступа к внутренним ресурсам из интернета?

Такая необходимость возникает в связи с тем, что ваш роутер автоматически отфильтровывает те данные, которые вы не запрашивали. Это связано, прежде всего, с необходимостью обеспечения безопасности вашей сети. Представьте себе такую картину: у вас дома компьютер, ноутбук, хранилище файлов (файлопомойка). И ко всему этому имеет доступ любой желающий из интернета…

Чтобы не допустить всякую нечисть в домашнюю сеть, роутер пропускает только те запросы и только тому компьютеру в сети, которые он запрашивал. Для этого умные инженеры придумали NAT – Network Address Translation (преобразование сетевых адресов). Эта система позволяет скрыть от всего интернета ваш внутренний адрес. Таким образом, все устройства, подключенные к интернету в вашей домашней сети, в интернете видятся под одним единственным IP-адресом – внешним или белым. Причём, это может быть как ваш белый IP, так и просто любой провайдерский, если провайдер раздаёт внутри своей сети серые IP.

Таким образом, если вы хотите, например, подключится удалённо к вашему домашнему компьютеру через RDP – роутер просто не будет понимать, кому именно в домашней сети перенаправить запрос – вы же ему этого не объяснили… Он просто его отфильтрует. Конечно, есть ещё возможность добавить ваш домашний сервис в раздел DMZ (Demilitarized Zone) – демилитаризованную зону. Но в этом случае абсолютно все запросы извне, которые никто не запрашивал, а так же те, для которых не прописано определённое правило для портов – будут перенаправляться к вашему узлу. Таким образом вы сделаете его совершенно беззащитным, так что без острой необходимости лучше не пользоваться этим разделом в целях безопасности.

Настройка проброса

Чтобы работал проброс, должны быть выполнены три основных тербования:

- Для целевого сервера создана учетную запись с аутентификацией по IP-адресу.

- Создано правило для проброса в настройках ICS или RRAS (в зависимости от того, какая из этих служб обеспечивает фунционал NAT).

- Создано разрешающее правило во внешнем сетевом экране программы Traffic Inspector.

Данные действия могут быть выполнены вручную или с помощью Мастера публикации служб.

Ручная настройка проброса

- Создайте правило для проброса в настройках ICS или RRAS (в зависимости от того, какая из этих служб обеспечивает фунционал NAT) на шлюзе Traffic Inspector.

Проброс в ICS настраивается в свойствах сетевого подключения WAN (подключения, по которому «приходит Интернет»), вкладка Доступ, кнопка Настройки.

Проброс в RRAS настраивается в оснастке rrasmgmt.msc в разделе дерева Преобразование сетевых адресов (NAT) в свойствах сетевого подключения WAN на вкладке Службы и порты.

В правиле проброса нужно указать IP-адрес целевого сервера (как он есть в локальной сети), и входящий и исходящий порт. Чаще всего, указывается одинаковый входящий и исходящий порт.

Примечание

Нужно запомнить «входящий порт», так как именно этот порт нужно будет разрешить во внешнем сетевом экране Traffic Inspector и именно на него нужно будет подключаться со стороны Интернета после настройки проброса.

Примечание

На самом шлюзе Traffic Inspector никто не должен занимать («слушать») порт, выбранный вами как «внешний / публичный / входящий» в правиле проброса.

- Убедитесь, что целевой сервер авторизован в Traffic Inspector

Если для целевого сервера уже заведена учетная запись, то убедитесь, что целевой сервер авторизован в Traffic Inspector. Соответствующая информация отображается в Мониторе Работы, который доступен в Учет трафикаМонитор работы].

При необходимости, создайте учетную запись для целевого сервера с авторизацией по IP-адресу.

- Создайте разрещающее правило во внешнем сетевом экране Traffic Inspector.

Правила внешнего сетевого экрана создаются в \Правила\Правила внешнего сетевого экрана].

Создание правила во внешнем сетевом экране осуществляется в разделе Настройка сетевого экрана Traffic Inspector.

Во внешнем сетевом экране Traffic Inspector необходимо открыт порт, который был указан как «внешний / публичный / входящий» в правиле проброса.

Destination NAT

Цепочка Dstnat при настройке NAT на MikroTik служит для изменения IP-адреса и/или порта назначения и выполнения обратной функции для ответа.

Практически применяется в следующих случаях:

- Чтобы выполнить на MikroTik проброс портов в локальную сеть, для доступа извне.

- Перенаправление любого DNS-трафика через маршрутизатор.

Стандартные действия возможные для цепочки dst-nat:

- dst-nat – преобразование адреса и/или порта получателя;

- redirect – преобразование адреса и/или порта получателя на адрес маршрутизатора.

Давайте практически разберем, как выполняется настройка NAT на MikroTik для цепочки dstnat.

Проброс портов на MikroTik

Пример проброса порта для RDP

Как говорилось ранее, в MikroTik проброс портов делается при помощи создания правил для цепочки dstnat. В качестве примера выполним проброс порта RDP соединения для доступа к внутреннему компьютеру локальной сети.

Так как стандартный порт 3389 для RDP подключения является известным и часто подвергается атакам, то пробросить его напрямую будет не очень хорошей идеей. Поэтому скроем данный сервис с помощью подмены порта.

Для этого откроем:

IP=>Firewall=>NAT=> “+”.

На вкладке “General” укажем цепочку правил, протокол, протокол подключения и входящий интерфейс:

Где:

- Chain: dstnat – цепочка правил для IP-адреса назначения;

- Protocol: 6 (tcp) – протокол;

- Dst. Port: 47383 – номер порта по которому будем обращаться к роутеру;

- In. Interface – входящий WAN-интерфейс (у меня это ether1, у вас может быть другой).

Следующим шагом откроем вкладку “Action”:

- Для поля “Action” указываем значение dst-nat;

- To Addresses – указываем внутренний IP хоста, к которому хотим получить доступ по RDP;

- To Ports – порт на который будут перенаправляться запросы.

Как итог все запросы, приходящие на внешний IP роутера по порту 47383, будут пересылаться на внутренний адрес локальной сети 192.168.12.100 порт 3389 (RDP).

Проброс порта на MikroTik для видеонаблюдения

Следующим примером мы постараемся показать, как настроить на MikroTik проброс портов для видеосервера с установленным ПО “Линия”.

Предположим, что есть Видеосервер с ПО “Линия” к которому необходимо получить доступ извне. Для начала откроем настройки программного обеспечения “Линия”, чтобы узнать порт Веб-сервера:

Чтобы получить доступ к видеосерверу, необходимо пробросить порт 9786. Откроем Winbox и добавим правило:

Откроем пункт меню “Action”:

- Указываем действие dst-nat;

- To Addresses – внутренний IP видеосервера или видеорегистратора.

Проброс портов для нескольких внешних IP

Чтобы сделать проброс портов для нескольких WAN, то необходимо создать Interface List и добавить в него нужные интерфейсы. Далее укажем созданный лист в параметре In. Interface List. Покажем это на примере:

Создадим новый лист для интерфейсов “ISP”:

- Interfaces;

- Interface List => Lists => “+”.

Name: ISP – произвольное имя для Interface List.

Следующим шагом добавим нужные WAN интерфейсы:

Повторить данный шаг для всех WAN-интерфейсов.

Модернизируем ранее созданное правило проброса порта для RDP соединения, указав лист “ISP” для настройки In. Interface List:

Так можно настроить проброс портов на MikroTik для нескольких WAN.

Как защитить проброшенные порты вы можете узнать изучив статью MikroTik настройка Firewall.

Перенаправление трафика на маршрутизатор

С помощью действия redirect возможно перенаправление трафика на Микротик. Практическое применение данного действия мы рассмотрим, выполнив переадресацию запросов DNS.

Перенаправим весь DNS-трафик на маршрутизатор. Следовательно, пользователи компьютеров в LAN, какие бы настройки DNS ни указывали локально, будут считать, что им отвечает DNS-сервер, которому сделан запрос, но фактически ответ будет приходить от маршрутизатора.

Для этого выполним настройку NAT на MikroTik следующим образом.

Откроем: IP=>Firewall=>NAT=> “+”.

Добавим запись:

Перейдем в пункт меню “Action” и укажем действие redirect:

Что такое перенаправление портов?

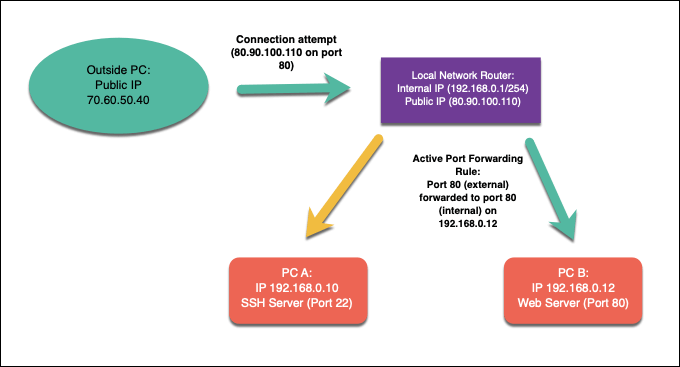

Перенаправление портов — это процесс на маршрутизаторах локальной сети, который перенаправляет попытки подключения с сетевых устройств на определенные устройства в локальной сети. Это благодаря правилам переадресации портов на вашем сетевом маршрутизаторе, которые соответствуют попыткам подключения к правильному порту и IP-адресу устройства в вашей сети.

В локальной сети может быть один общедоступный IP-адрес, но каждое устройство в вашей внутренней сети имеет свой собственный внутренний IP-адрес. Перенаправление портов связывает эти внешние запросы от A (общедоступный IP-адрес и внешний порт) с B (запрошенный порт и локальный IP-адрес устройства в вашей сети).

Чтобы объяснить, почему это может быть полезно, давайте представим, что ваша домашняя сеть немного похожа на средневековую крепость. Хотя вы можете смотреть за стены, другие не могут заглядывать внутрь или ломать вашу защиту — вы защищены от нападения.

Благодаря встроенным сетевым брандмауэрам ваша сеть находится в таком же положении. Вы можете получить доступ к другим онлайн-сервисам, таким как веб-сайты или игровые серверы, но другие пользователи Интернета не могут получить доступ к вашим устройствам взамен. Подъемный мост поднят, так как ваш брандмауэр активно блокирует любые попытки внешних подключений нарушить работу вашей сети.

Однако в некоторых ситуациях такой уровень защиты нежелателен. Если вы хотите запустить сервер в домашней сети (используя Raspberry Pi, например), необходимы внешние подключения.

Здесь на помощь приходит переадресация портов, так как вы можете пересылать эти внешние запросы на определенные устройства без ущерба для вашей безопасности.

Например, предположим, что вы используете локальный веб-сервер на устройстве с внутренним IP-адресом 192.168.1.12, а ваш общедоступный IP-адрес — 80.80.100.110. Внешние запросы к порту 80 (80.90.100.110:80) будут разрешены благодаря правилам переадресации портов, при этом трафик будет перенаправляться на порт 80 на 192.168.1.12.

Для этого вам необходимо настроить вашу сеть так, чтобы разрешить переадресацию портов, а затем создать соответствующие правила переадресации портов в вашем сетевом маршрутизаторе. Вам также может потребоваться настроить другие брандмауэры в вашей сети, включая брандмауэр Windows, чтобы разрешить трафик.

Особенности

Проброс портов поверх ssh можно использовать для:

- передачи и редактирования файлов;

- запуска утилит командной строки или графических приложений;

- передачи паролей;

- создания резервных копий;

- и другого.

Так как ssh шифрует соединение, вы можете использовать его в небезопасных местах. Например, при подключении к общественной точке доступа wi-fi.

SSH Port Forwarding работает только в одном направлении. То есть используя ваше подключение к удалённому серверу, к вам подключиться не получится. Для решения этой проблемы можно настроить обратный ssh туннель.

Ещё одной особенностью является то что он работает только с TCP-пакетами.

Как проверить порты на роутере

Здесь мы говорим о возможности доступа к вашему компьютеру из Интернета. Например, у вас дома есть сеть из нескольких компьютеров. Внутри сети к ним есть доступ. И к нему нельзя получить доступ из Интернета, даже если у вас есть Интернет дома. Некоторые «поднимают» дома игровой сервер, чтобы играть с друзьями в сети. В этом случае вам необходимо получить доступ к серверу из Интернета, что осуществляется через переадресацию портов.

Открытые порты могут поставить под угрозу безопасность вашего компьютера. Если вашему компьютеру назначен внешний IP-адрес, эта проверка актуальна для вас. Вы можете проверить это с помощью ряда онлайн-сервисов. Введите свой внешний IP и все:

Нормальная ситуация (с точки зрения безопасности) — это когда все порты на маршрутизаторе закрыты. Если адрес назначен роутеру, нужно проверить каждый компьютер. На маршрутизаторе по умолчанию обычно включены межсетевой экран и защита от DOS-атак, поэтому проверка ничего не покажет. В этом случае вам нужно зайти на свой роутер и посмотреть список открытых портов в разделе «Виртуальный сервер» или «Пересылка»:

У меня для ftp включено следующее правило. Подробнее о том, как открывать порты на роутере, я расскажу здесь.